Mis à jour le 10 octobre 2018 : Google a modifié les paramètres des autorisations des applications sous Android Oreo, en ajoutant un nouveau groupe nommé « Accès spécifique des applications ». Vous pouvez obtenir plus d’informations en lisant notre article « Autorisations des applications sous Android 8 : le Guide complet ».

Face aux malwares, Android possède un très bon mécanisme de défense, le système des autorisations des applications. Ce système définit un ensemble d’actions qu’une application est autorisée (ou non) à exécuter. Par défaut, toutes les applications sur Android fonctionnent sur une sandbox, un environnement isolé. Si elles souhaitent accéder, éditer, ou supprimer des données hors de la sandbox, elles ont besoin de l’autorisation du système pour le faire.

Les autorisations sont divisées en plusieurs catégories, mais nous allons nous concentrer sur deux d’entre elles : les normales et les dangereuses. Les autorisations normales couvrent des actions telles que l’accès à Internet, la création d’icône, la connexion Bluetooth, etc. Ces autorisations sont activées par défaut et ne nécessitent pas l’accord de l’utilisateur.

Si une application requiert une des autorisations « dangereuses », la confirmation de l’utilisateur est nécessaire. Pourquoi donc des autorisations sont-elles considérées comme dangereuses ? Le sont-elles véritablement ? Dans quels cas devriez-vous les activer ?

Autorisations dangereuses

La catégorie « dangereuse » comprend trois groupes d’autorisation où les apps sont en quelque sorte connectées à la confidentialité et à la sécurité de l’utilisateur. En retour, chaque groupe comprend plusieurs autorisations qu’une application peut requérir.

Si un utilisateur active une de ces autorisations, l’application obtient toutes les autorisations provenant du même groupe automatiquement, sans confirmation additionnelle. Par exemple, si une application obtient une autorisation de lire des SMS, elle sera ensuite autorisée à envoyer des SMS, lire des MMS et effectuer d’autres opérations de ce groupe.

Calendrier

Ce qui est autorisé :

- Lire des évènements sur le calendrier (READ_CALENDAR).

- Modifier de vieux évènements et en créer de nouveaux (WRITE_CALENDAR).

Pourquoi c’est dangereux : Si vous utilisez activement votre agenda numérique, l’application connaîtra tout de votre routine quotidienne et pourrait la partager avec des cybercriminels. De plus, une application suspicieuse pourrait effacer accidentellement d’importantes réunions du calendrier.

Caméra

Ce qui est autorisé :

- L’accès à la caméra (CAMERA) autorise l’application à utiliser votre téléphone pour prendre des photos et filmer des vidéos.

Pourquoi c’est dangereux : Une application peut secrètement enregistrer des vidéos ou prendre des photos à tout moment.

Contacts

Ce qui est autorisé :

- Lire des contacts (READ_CONTACTS).

- Modifier des contacts ou en ajouter de nouveaux (WRITE_CONTACTS).

- Accéder à une liste de comptes (GET_ACCOUNTS).

Pourquoi c’est dangereux : Une application peut s’emparer de tout votre carnet d’adresses. Ces données sont très attrayantes pour les spammeurs et les escrocs. Cette autorisation active également l’accès à la liste de tous vos contacts présents sur les apps de votre téléphone, Google, Facebook, Instagram etc.

Localisation

Ce qui est autorisé :

- Accéder à votre localisation approximative (ACCESS_COARSE_LOCATION), fournie à partir des données des antenne-relais de téléphonie mobile et des bornes Wi-Fi.

- Accéder à votre localisation exacte (ACCESS_FINE_LOCATION) fournie à partir des données GPS.

Pourquoi c’est dangereux : L’application sait où vous êtes à tout moment. Elle pourrait par exemple indiquer à des cambrioleurs que vous vous trouvez loin de chez vous.

Microphone

Ce qui est autorisé :

- Enregistrer des audio depuis le microphone (RECORD_AUDIO).

Pourquoi c’est dangereux : L’application peut enregistrer tout ce qui se passe près de votre téléphone. Toutes vos conversations. Pas seulement lorsque vous êtes au téléphone, mais toute la journée.

Téléphone

Ce qui est autorisé :

- Lire le statut du téléphone (READ_PHONE_STATE) permet à l’application de connaître votre numéro de téléphone, les informations sur le réseau cellulaire actuel, le statut de n’importe quel appel en cours etc.

- Passer des appels (CALL_PHONE).

- Lire la liste des appels (READ_CALL_LOG).

- Modifier la liste des appels (WRITE_CALL_LOG).

- Ajouter des messageries vocales (ADD_VOICEMAIL).

- Utiliser la VoIP (USE_SIP).

- Activer l’autorisation des appels en cours (PROCESS_OUTGOING_CALLS) permet à l’application de voir qui appelle, de suspendre la conversation, ou de rediriger l’appel vers un autre numéro.

Pourquoi c’est dangereux : Lorsque vous activez des autorisations sur le téléphone, vous permettez à l’application de s’emparer de presque toutes les actions associées aux communications vocales. L’application saura qui et quand on vous appelle, et elle pourrait appeler n’importe qui, y compris des numéros payants, à votre charge.

Capteurs corporels

Ce qui est autorisé :

- (BODY_SENSORS), cette autorisation permet l’accès à vos données de santé provenant de certains capteurs, comme un moniteur de fréquence cardiaque.

Pourquoi c’est dangereux : Si vous utilisez des accessoires dotés de capteurs corporels (pas les capteurs de mouvement intégrés au téléphone), l’application reçoit des données sur ce qui se passe avec votre corps.

SMS

Ce qui est autorisé :

- Envoyer des SMS (SEND_SMS).

- Lire des SMS sauvegardés (READ_SMS).

- Recevoir des SMS (RECEIVE_SMS).

- Recevoir des messages push WAP (RECEIVE_WAP_PUSH).

- Recevoir des MMS entrants (RECEIVE_MMS).

Pourquoi c’est dangereux. Cela permet à l’application de recevoir et de lire vos messages entrants ainsi que de les envoyer (à votre charge bien sûr). Par exemple, les cybercriminels peuvent se servir de cette autorisation pour inscrire à leur insu des victimes à des services de paiement.

Stockage

Ce qui est autorisé :

- Lire une carte SD ou un autre mode de stockage (READ_EXTERNAL_STORAGE).

- Sauvegarder des notes sur un support externe ou une carte SD (WRITE_EXTERNAL_STORAGE).

Pourquoi c’est dangereux : L’application peut lire, modifier, ou supprimer n’importe quel fichier enregistré sur votre téléphone.

10 tips for maximum #Android #security – https://t.co/bIqSGMj05q pic.twitter.com/j0quFlYNnw

— Kaspersky (@kaspersky) November 7, 2014

Comment configurer les autorisations des applications

Vous devez examiner attentivement chaque autorisation que vous activez. Par exemple, si un jeu ou un logiciel de retouche photo souhaite accéder à votre localisation actuelle, sachez que c’est étrange. Même si les cartes et les navigateurs nécessitent vos données GPS, ils n’ont pas besoin en revanche d’avoir accès à votre liste de contacts ou à vos SMS.

Si une requête d’une autorisation d’application est suspicieuse, vous devriez ne pas l’installer du tout, ou du moins refuser ce type d’autorisation.

Sur Android 6 et les versions supérieures, les applications demandent l’accord aux utilisateurs chaque fois qu’ils ont besoin d’une autorisation dangereuse. Si vous ne souhaitez pas les activer, vous pouvez toujours rejeter la demande. Bien sûr, si cette application nécessite vraiment ces autorisations, elle vous montrera un message d’erreur, et ne fonctionnera pas correctement.

Une application requiert une autorisation pour gérer et passer des appels

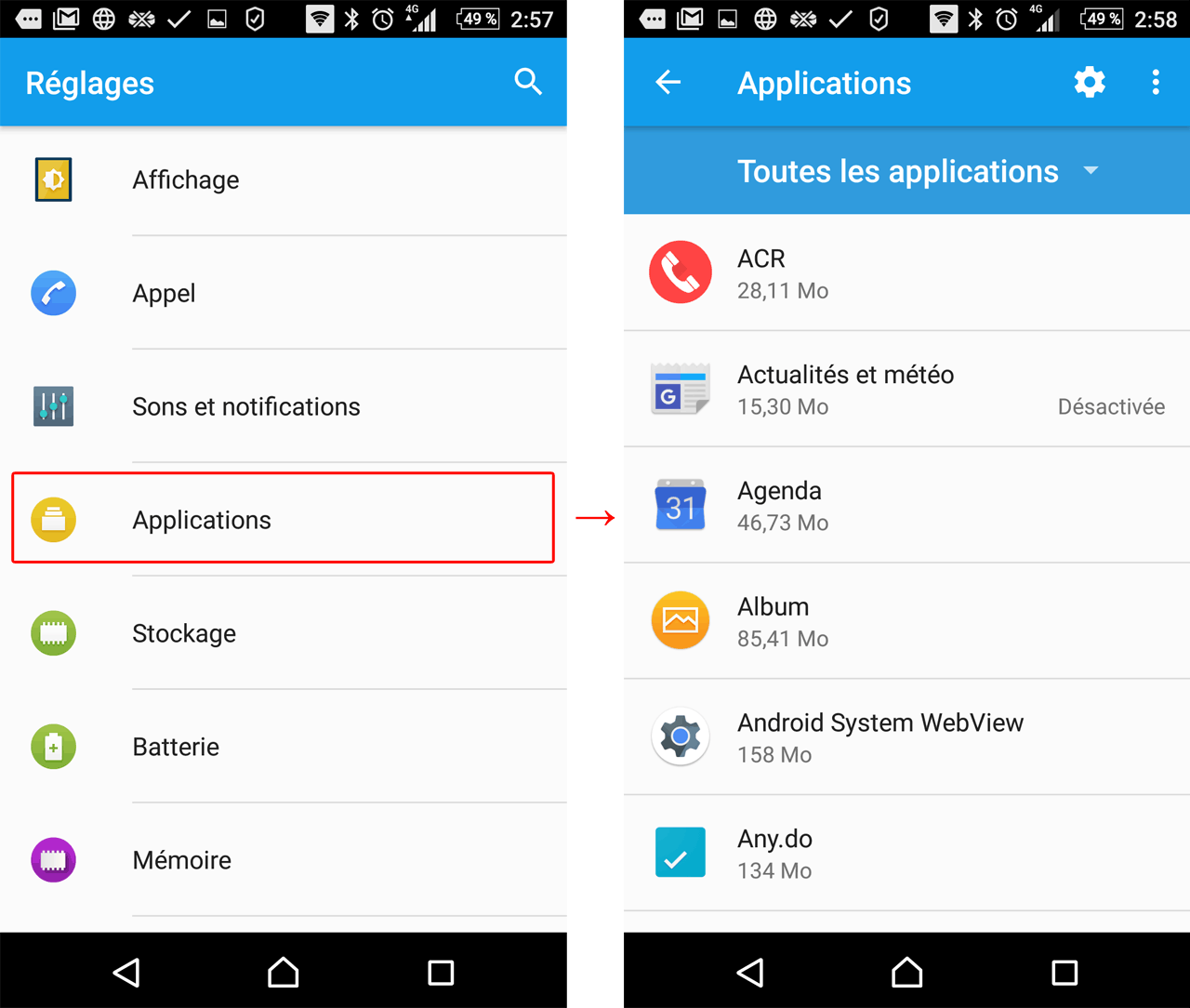

Vous pouvez également vérifier la liste des autorisations et modifier n’importe laquelle. Vous devez pour cela vous rendre dans Paramètres à Applications (les noms des éléments de menu peuvent varier en fonction de votre version Android).

A présent, vous pouvez procéder d’une ou deux façons. Premièrement, vous pouvez vérifier toutes les autorisations associées à une app en particulier. Pour cela, cliquez sur le nom de l’application et sélectionnez Autorisations.

Deuxièmement, vous pouvez consulter la liste complète des applications qui ont déjà demandé ou sont susceptibles de demander une des autorisations dangereuses. Par exemple, c’est une bonne idée de vérifier quelles applications veulent avoir accès à votre liste de contacts et d’interdire des applis suspicieuses d’y accéder. Pour cela, sélectionnez Configurer Applications (l’icône d’engrenage dans le coin supérieur droit) et cliquez ensuite sur Autorisation des applications.

Droits d’accès spéciaux

Outre les autorisations dangereuses, une application peut également requérir des droits d’accès spéciaux. Lorsque cela arrive, vous devez être prudent : les chevaux de Troie demandent souvent de tels droits.

Accessibilité

Cette autorisation simplifie l’usage des applications et des appareils pour les personnes atteintes de troubles auditifs ou visuels. Les malwares peuvent en abuser.

En obtenant de tels droits d’accès, les chevaux de Troie peuvent intercepter des données provenant des apps (y compris de la saisie de texte, les mots de passe étant le principal objectif pour eux). De plus, les malwares ont la capacité d’acquérir des applications sur Google Play Store.

Application de messagerie par défaut

Les chevaux de Troie bancaires visent les applications SMS par défaut, qui leur permettent de lire des SMS et de les dissimuler y compris sur des versions supérieures Android. Par exemple, les chevaux de Troie peuvent les utiliser pour intercepter des mots de passe bancaires envoyés depuis un SMS et confirmer des transactions malveillantes à l’insu de l’utilisateur (rappelez-vous, ils sont capables de dissimuler des SMS).

Don’t trust the reviews and ratings on #GooglePlay https://t.co/3RHVVSkxOj #mobile #apps pic.twitter.com/z2pg7hqg2P

— Kaspersky (@kaspersky) September 1, 2016

Toujours au top

L’autorisation de recouvrir les fenêtres d’autres applications permet aux chevaux de Troie de montrer des fenêtres d’hameçonnage sur des applications légitimes (principalement des banques mobiles ou des applications de réseaux sociaux). Les victimes pensent qu’elles saisissent leurs mots de passe dans les formulaires des vraies applications, alors que tout ceci se passe dans une fausse fenêtre affichée par le cheval de Troie, les données personnelles tombant dans les filets des cybercriminels.

Privilèges d’administrateur

Ces droits permettent aux utilisateurs de changer leurs mots de passe, de bloquer leur caméra ou d’effacer toutes les données de l’appareil. Les applications malveillantes essayent souvent d’obtenir de telles autorisations, les applications avec des privilèges d’administrateur sont difficiles à désinstaller.

Privilèges root

Il s’agit des autorisations les plus dangereuses. Par défaut, Android n’autorise jamais ces droits sur les apps, mais certains chevaux de Troie arrivent à exploiter des vulnérabilités du système pour les obtenir. Une fois que cela se produit, toutes les autres protections deviennent inutiles, le malware peut utiliser les privilèges root pour faire ce qu’il veut qu’importe si la victime a accepté ou refusé des autorisations.

Il convient de noter que même le nouveau système d’autorisation (sorti sur Android 6) ne protège pas complètement des malwares. Par exemple, le cheval de Troie Gugi harcèle les victimes de façon répétée avec des demandes d’autorisation envahissant leur écran jusqu’à temps qu’elles les activent. Après cela, le malware recouvre toutes les autres applications jusqu’à ce qu’il obtienne d’autres autorisations souhaitées.

Conclusions

Les applications ne devraient pas être autorisées à faire ce qu’elles veulent sur votre téléphone, surtout si elles souhaitent des autorisations dangereuses sans raison.

Cependant, certaines applications requièrent de nombreux droits. Par exemple, les programmes antivirus nécessitent beaucoup d’autorisations afin d’analyser un système et le protéger efficacement des menaces.

La conclusion ici est simple : avant d’autoriser certains droits, vous devez penser si l’application en a vraiment besoin. Si vous n’en êtes pas certain, faites des recherches sur Internet.

400 Trojans on #Google #Play https://t.co/cNi1uBuZHo #mobile #malware pic.twitter.com/nDB5sYLCAE

— Kaspersky (@kaspersky) October 11, 2016

Enfin et surtout, même les utilisateurs les plus prudents ne sont pas à l’abri des malwares exploitant les vulnérabilités du système. C’est la raison pour laquelle il est important de gérer convenablement vos autorisations d’application. Cela vous permettra de protéger votre vie privée des applications qui vous espionnent et d’installer une solution de sécurité efficace qui défendra votre appareil des chevaux de Troie et des virus encore plus dangereux.

Mis à jour le 10 octobre 2018 : Google a modifié les paramètres des autorisations des applications sous Android Oreo, en ajoutant un nouveau groupe nommé « Accès spécifique des applications ». Vous pouvez obtenir plus d’informations en lisant notre article « Autorisations des applications sous Android 8 : le Guide complet ».

android

android

Conseils

Conseils