Cet article pourrait vous faire économiser près de 300$. Il s’agit du montant moyen de la rançon que les extorqueurs demandent à leurs victimes de payer pour récupérer leurs fichiers chiffrés ou leurs ordinateurs verrouillés.

Il est assez simple d’être infecté par un ransomware. Vous n’avez pas besoin de passer vos journées à chercher des films pour adultes gratuits ou ouvrir des tonnes de spams. Même si vous ne faites rien de mal, vous courez toujours un risque. Lisez notre article pour découvrir pourquoi, et ce que vous pouvez faire pour vous en protéger.

1.Qu’est-ce qu’un ransomware ?

Le ransomware est un type malveillant de programme qui bloque votre ordinateur, tablette ou smartphone, ou chiffre vos fichiers et demande ensuite une rançon en échange de la récupération de ces derniers. Il y a deux types de ransomwares principalement.

Les ransomwares à chiffrement sont le premier type, qui chiffrent les fichiers pour les rendre inaccessibles. Déchiffrer les fichiers requiert la clé utilisée pour les déchiffrer, en échange de payer la rançon.

Les verrouilleurs sont le second type, ils bloquent tout simplement un ordinateur ou un autre dispositif, en le rendant inutilisable. Les verrouilleurs sont en réalité moins agressifs que les ransomwares à chiffrement, les victimes ayant plus de chances de restaurer leur accès bloqué.

2.Combien coûte la rançon habituelle ?

On ne peut pas vraiment dire qu’il y ait une rançon « habituelle ». Certains programmes de ransomware demandent la modique somme de 30$. D’autres des dizaines de milliers de dollars. Les entreprises et autres grandes sociétés, généralement infectées par le biais de l’hameçonnage, sont plus susceptibles de recevoir des rançons plus élevées.

Toutefois, vous devez garder à l’esprit que payer la rançon ne vous garantit pas la récupération sûre et fiable de vos fichiers.

3.Puis-je déchiffrer des fichiers chiffrés ?

Parfois. La plupart des programmes de ransomware utilisent des algorithmes de chiffrement solides, ce qui signifie que sans une clé de chiffrement, les déchiffrer pourrait prendre des années.

Parfois les cybercriminels à l’origine des attaques de ransomwares commettent des erreurs, permettant aux autorités policières de saisir les serveurs de l’attaque contenant les clés de chiffrement. Lorsque cela se produit, elles peuvent développer une clé de déchiffrement

Don’t pay #ransomware. Use this free decryption tool instead: https://t.co/t573dzOwFE pic.twitter.com/5x95mtrxn1

— Eugene Kaspersky (@e_kaspersky) July 26, 2016

4.De quelle façon une rançon est-elle réglée ?

En général, une rançon est demandée en monnaie cryptographique, à savoir les bitcoins. Cette monnaie électronique ne peut pas être contrefaite. L’historique des transactions est accessible à tout le monde, cependant le propriétaire du portefeuille peut être facilement localisé. C’est la raison pour laquelle les cybercriminels préfèrent les bitcoins : ils augmentent les chances de ne pas se faire coincer.

Certains types de ransomwares utilisent des portefeuilles en ligne anonymes ou même des paiements sur mobile. La méthode la plus étonnante à laquelle nous ayons assistée était celle des cartes iTunes de 50$.

Simplifying blockchain – https://t.co/o6X4YhjHjh #bitcoin #infosec101 #banking pic.twitter.com/HbyUYTyt4J

— Kaspersky (@kaspersky) September 8, 2016

5. De quelle façon un ransomware finit-il sur mon ordinateur ?

Le vecteur le plus courant est l’e-mail. Les ransomwares se font passer pour des pièces jointes importantes ou utiles (une facture urgente, un article intéressant, une application gratuite). Une fois la pièce jointe ouverte, votre ordinateur est infecté.

Les ransomwares peuvent toutefois infiltrer votre système tandis que vous surfez simplement sur Internet. Pour gagner le contrôle de votre système, les extorqueurs utilisent le système d’exploitation, le navigateur ou les vulnérabilités des applications. C’est pourquoi il est fondamentale de mettre à jour régulièrement votre logiciel et votre système d’exploitation (d’ailleurs, vous pouvez déléguer cette tâche à Kaspersky Internet Security ou Kaspersky Total Security, dont les dernières versions effectuent les mises à jour automatiquement).

Certains programmes de ransomware peuvent s’auto-propager via des réseaux locaux. Si un tel cheval de Troie infecte une machine ou un appareil chez vous ou un réseau d’entreprise, d’autres dispositifs peuvent également être infectés. Mais il s’agit d’un cas rare.

Bien évidemment, il existe plus de scénarios d’infections prévisibles. Vous téléchargez un torrent, puis installez un plugin…et c’est parti.

6.Quels types de fichiers sont les plus dangereux ?

Les fichiers les plus suspicieux sont les exécutables (comme EXE ou SCR), avec Visual Basic scripts ou JavaScript (extensions .VBS et .JS), pas loin derrière. Ils sont généralement regroupés dans un ZIP ou des documents RAR pour dissimuler leur nature malveillante.

10 tips to protect your files from ransomware https://t.co/o0IpUU9CHb #iteducation pic.twitter.com/I47sPIiWFF

— Kaspersky (@kaspersky) November 30, 2015

Une autre catégorie de documents dangereux sont les fichiers MS Office (DOC, DOCX, XLS, XLSX, PPT, etc). Ils peuvent contenir des macros vulnérables ; si vous êtes tenté d’autoriser les macros dans un document Word, réfléchissez-y à deux fois avant de le faire.

Faites également attention aux fichiers de raccourci. Windows peut les reproduire avec n’importe quelle icône, qui, associée à un nom de fichier en apparence innocent, peut vous attirer des ennuis.

Remarque importante : Windows ouvre des fichiers avec des extensions connues sans consulter l’utilisateur, et par défaut dissimule ces extensions dans Windows Explorer. Par conséquent, si vous voyez un fichier nommé tel que Important_info.txt, il pourrait s’appeler en réalité Important_info.txt.exe, un installateur de malware. Configurez Windows afin de montrer les extensions pour une meilleure sécurité.

7. Puis-je éviter une infection si je reste à l’écart des sites web indésirables ou des pièces jointes suspicieuses ?

Malheureusement, même les utilisateurs prudents peuvent se faire infecter par un ransomware. Par exemple, il est possible d’infecter votre ordinateur alors que vous lisez les actualités sur un grand site web réputé.

Bien sûr, le site web en lui-même ne distribue pas de malware aux utilisateurs, à moins qu’il soit piraté, ce qui est une autre histoire. A la place, les réseaux publicitaires piratés par les cybercriminels agissent comme des distributeurs, et le simple fait d’avoir une vulnérabilité non corrigée permet à un malware de se charger. Encore une fois, avoir un logiciel mis à jour et un système d’exploitation complétement corrigé est la clé.

8. Je possède un Mac, je n’ai donc pas à m’inquiéter des ransomwares, n’est-ce pas ?

Les Macs peuvent être et ont été infectés par des ransomwares. Par exemple, le ransomware KeRanger, qui avait infiltré le populaire torrent client Transmission, avait infecté les utilisateurs de Mac.

Nos experts pensent que le nombre de programmes de ransomware visant les systèmes d’Apple augmentera progressivement. Les appareils Apple étant relativement coûteux, les extorqueurs demandent des rançons plus élevées aux utilisateurs de la marque qui représentent une excellente cible.

Certains types de ransomwares visent même Linux. Aucun système n’est épargné de cette menace.

Wait, my Mac can be infected? https://t.co/7Zyb3WCT3s pic.twitter.com/14fXrHytMQ

— Eugene Kaspersky (@e_kaspersky) March 9, 2016

9. J’utilise mon smartphone pour aller sur Internet. Dois-je m’inquiéter ?

Vous devriez. Par exemple, les ransomwares à chiffrement et les verrouilleurs sur les dispositifs mobiles existent, ces derniers étant les plus répandus. Avoir un antivirus sur votre smartphone n’est pas de la paranoïa.

Donc, même les iPhones courent un risque ?

Donc, même les iPhones courent un risque ?

A ce jour, il n’y a pas de programmes de ransomware consacrés aux iPhones et iPads. En réalité, ils courent un risque dans le cas où ils sont déverrouillés. Les malwares peuvent infiltrer les appareils qui ne font pas l’objet de restrictions de sécurité d’iOS ou qui ne sont pas verrouillés par l’App Store d’Apple.

Les ransomwares sur iPhone qui ne nécessiteraient pas de système déverrouillé pourraient être imminents. On pourrait également assister à l’émergence des ransomwares de l’Internet des Objets. Les cybercriminels demanderaient une rançon élevée après avoir piraté une télé intelligente ou un frigo.

11.Comment puis-je savoir qu’un ordinateur a été infecté par un ransomware ?

Le ransomware n’est pas délicat. Il se présente sous cette forme :

Ou celle-ci :

Ou celle-ci :

Ou celle-là :

Ou celle-là :

Les verrouilleurs ressemblent davantage à cela :

12.Quels types de ransomwares sont les plus courants ?

12.Quels types de ransomwares sont les plus courants ?

De nouveaux types de ransomwares font leur apparition tous les jours, par conséquent il est difficile de dire quels sont les plus répandus. Nous pouvons énumérer plusieurs exemples frappants, tels que Petya, qui chiffre tout le disque dur. Il y a également CryptXXX, qui est toujours puissant et que nous avons dû éliminer à deux reprises. Et bien sûr, TeslaCrypt qui a été l’échantillon de ransomware le plus omniprésent durant les quatre premiers mois de 2016 ; ses créateurs, contre toute attente, ont publié une clé de déchiffrement.

- Si j’ai été infecté par un ransomware, que dois-je faire ?

Si vous trouvez votre ordinateur bloqué (le système d’exploitation ne chargera pas), utilisez Kaspersky WindowsUnlocker, un utilitaire gratuit capable d’éliminer un verrouilleur et redémarrer Windows.

Les verrouilleurs donnent du fil à retordre. Premièrement, vous devez vous débarrasser du malware en exécutant une analyse antivirus. Si vous ne disposez pas d’un propre antivirus sur votre ordinateur, vous pouvez télécharger une version d’essai gratuite ici.

La prochaine étape est la récupération de vos fichiers.

Si vous avez une copie de sauvegarde de vos fichiers, vous pouvez tout simplement restaurer vos fichiers grâce à cette sauvegarde. Elle est de loin votre meilleure alliée.

Si vous n’avez pas effectué de sauvegarde, vous pouvez essayer de déchiffrer les fichiers en utilisant des fonctionnalités spéciales appelées clés de déchiffrement. Toutes les clés de déchiffrement gratuites conçues par Kaspersky Lab se trouvent sur Noransom.kaspersky.com.

D’autres entreprises d’antivirus ont également développé des clés de déchiffrement. Rappel : assurez-vous de télécharger ces programmes sur un site réputé ; faute de quoi vous courez un risque élevé d’être infecté par d’autres malwares.

D’autres entreprises d’antivirus ont également développé des clés de déchiffrement. Rappel : assurez-vous de télécharger ces programmes sur un site réputé ; faute de quoi vous courez un risque élevé d’être infecté par d’autres malwares.

Si vous ne trouvez pas la bonne clé de déchiffrement, vous pouvez payer la rançon ou dire adieu à vos fichiers. Ceci étant dit, on vous recommande de ne pas payer la rançon.

14.Pourquoi ne pas payer la rançon tout simplement ?

Pour commencer, il n’y a pas de garantie que vous récupériez vos fichiers. Vous ne pouvez pas vous fier aux extorqueurs. Un exemple d’escrocs peu dignes de confiance sont les développeurs de Ranscam, où le ransomware ne prend même pas la peine de chiffrer les fichiers et les supprime directement (bien qu’il promette le déchiffrement en échange de la rançon).

Selon nos recherches, 20% des victimes de ransomware qui payent la rançon ne récupèrent jamais leurs fichiers.

Deuxièmement, si vous payer la rançon, vous soutenez le business du cybercrime, en le faisant prospérer.

15.J’ai trouvé la clé de déchiffrement dont j’ai besoin, pourquoi elle ne fonctionne pas ?

Les développeurs de ransomwares sont rapides à réagir lorsqu’une nouvelle clé de déchiffrement apparaît, et ils répondent en modifiant leur malware pour le rendre résistant à la clé de déchiffrement disponible. C’est le jeu du chat et de la souris. Malheureusement, les clés de chiffrement ne viennent pas avec une garantie.

16.Si je détecte le processus d’infection, y’a-t-il quelque chose que je puisse faire ?

En théorie, si vous l’interceptez à temps, vous pouvez éteindre votre ordinateur, extraire le disque dur, l’insérer dans un autre ordinateur, et utiliser l’antivirus de l’ordinateur pour le désinfecter. Cependant, dans la vie réelle, il est difficile voire impossible pour un utilisateur de détecter une infection ; un ransomware fonctionne tranquillement jusqu’à temps qu’il fasse sa grande révélation : la demande de rançon.

17.Si je sauvegarde mes fichiers régulièrement, suis-je en sécurité ?

Sauvegarder vos fichiers est incontestablement très utile, mais n’est pas une garantie à 100%. Voici un scénario : vous exécutez une sauvegarde automatique sur l’ordinateur de votre conjoint(e) tous les trois jours. Un ransomware à chiffrement infiltre le système, chiffre tous les documents, photos etc (la gravité de la situation à ce moment-là n’est pas encore palpable). Ce n’est qu’une semaine plus tard que vous découvrez que vos fichiers sont tous chiffrés. Les sauvegardes sont extrêmement importantes, mais vos défenses nécessitent d’aller plus loin.

- L’antivirus est-il suffisant pour éviter une infection ?

Oui, dans la majorité des cas. Toutefois, la solution antivirus que vous utilisez compte. Selon des normes indépendantes de laboratoires renommés (qui sont, en réalité, les seules normes de confiance), les produits de Kaspersky Lab offrent une meilleure protection que la concurrence. Néanmoins, aucun antivirus n’est efficace à 100%.

Dans beaucoup de cas, la détection automatique dépend de l’ancienneté du malware. Si ses signatures n’ont pas été ajoutées aux bases de données antivirus, un cheval de Troie peut être détecté par le biais d’une analyse de fonctionnement. S’il essaie de provoquer des dommages, il est bloqué immédiatement.

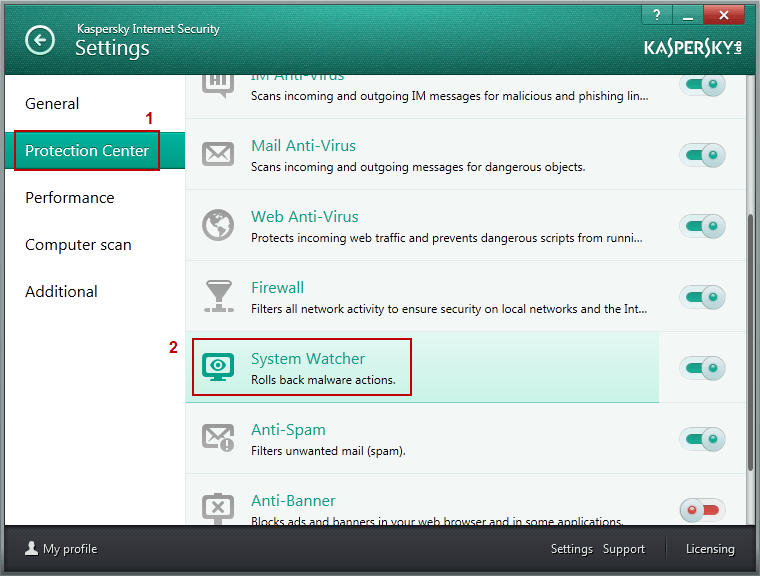

Notre produit comprend un module appelé Surveillance du système, s’il détecte une tentative de chiffrement massif de fichiers, il bloque le processus malveillant et annule toutes les modifications. Veuillez ne jamais désactiver ce composant.

Kaspersky Premium automatise également les processus de sauvegarde. Même si quelque chose se passe extrêmement mal, vous pouvez restaurer tous les éléments principaux grâce aux copies de sauvegarde.

- Existent-ils des paramètres que je peux mettre au point afin de renforcer les défenses ?

- Premièrement, installez un antivirus. Mais nous vous l’avions déjà dit, n’est-ce pas ?

- Vous pouvez désactiver l’exécution du script sur les navigateurs, étant donné qu’ils sont l’outil favori des cybercriminels. Jetez un coup d’œil à notre blog pour apprendre comment faire sur Chrome et Firefox.

- Faites-en sorte que les extensions de fichiers soient visibles sur Windows Explorer.

- Mettez Notepad comme l’application par défaut des fichiers VBS et JS. Windows signale en général les dangereux scripts VBS et JS comme étant des fichiers texte.

- Activez le mode Applications de confiance dans Kaspersky Internet Security, vous permettant ainsi de limiter l’installation de n’importe quel programme indésirable. Par défaut, il n’est pas activé et requiert quelques modifications et configurations. Cependant c’est un outil très utile, plus particulièrement pour ceux qui ne sont pas des pros de l’informatique et qui pourraient laisser un malware sournois s’infiltrer dans leur système.

chiffrement

chiffrement

Conseils

Conseils